Combien de temps faut-il à un Cyberattaquant pour cracker votre Mot de Passe ?

Dans le monde numérique d’aujourd’hui, la sécurité des mots de passe est plus cruciale que jamais. Les cyberattaquants utilisent diverses techniques pour décrypter les mots de passe et accéder à des informations sensibles. Le temps nécessaire pour décrypter un mot de passe dépend de plusieurs critères, notamment la complexité du mot de passe, la méthode de cryptage utilisée, et la puissance de calcul disponible.

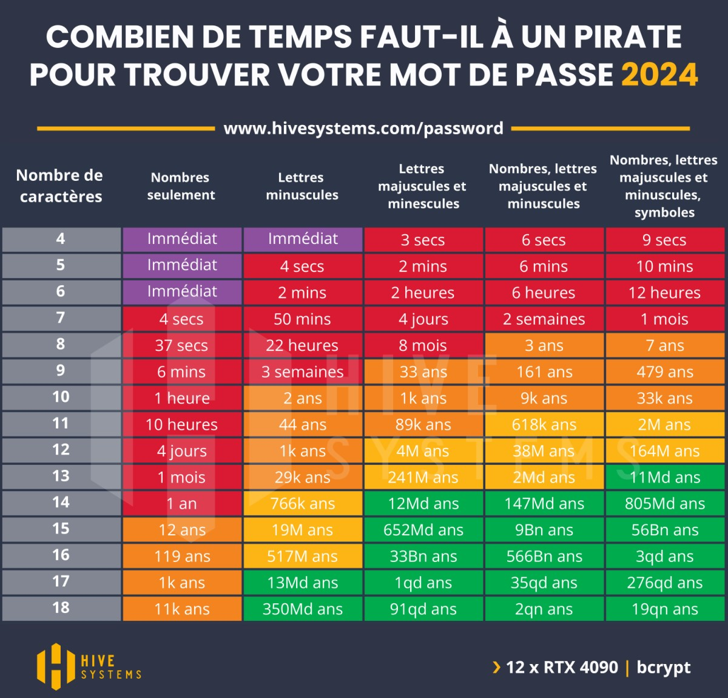

Images Hive Systems

Hive Systems nous montre chaque année l’évolution des temps nécessaire aux pirates pour cracker nos mots de passe.

Allez voir leur site pour davantage de précisions ! D’autant qu’en 2024, les méthodes de calculs ont changé, car nos propres outils ont évolué.

Complexité du Mot de Passe

La complexité d’un mot de passe est déterminée par sa longueur, la variété des caractères utilisés (lettres majuscules et minuscules, chiffres, symboles), et l’absence de motifs prévisibles. Un mot de passe simple comme « password123 » peut être décrypté en quelques secondes, tandis qu’un mot de passe complexe comme « P@ssw0rd!234 » peut prendre des années.

- Mot de passe simple : 8 caractères, lettres minuscules et chiffres.

⇒ Temps de décryptage : quelques secondes à quelques minutes.

- Mot de passe modéré : 12 caractères, lettres majuscules et minuscules, chiffres.

⇒ Temps de décryptage : quelques heures à quelques jours.

- Mot de passe complexe : 16 caractères, lettres majuscules et minuscules, chiffres, symboles.

⇒ Temps de décryptage : plusieurs années à des siècles.

Méthode de Cryptage

La méthode de cryptage utilisée pour protéger le mot de passe joue également un rôle crucial. Les algorithmes de cryptage comme SHA-256 et bcrypt sont plus sécurisés que les anciens algorithmes comme MD5. Les algorithmes modernes ajoutent une couche de sécurité en rendant le processus de décryptage plus complexe et plus long.

- MD5 : Algorithme de hachage rapide mais vulnérable.

⇒ Temps de décryptage : quelques secondes à quelques minutes.

- SHA-256 : Algorithme de hachage plus sécurisé.

⇒ Temps de décryptage : plusieurs heures à plusieurs jours.

- bcrypt : Algorithme de hachage conçu pour être lent et résistant aux attaques par force brute.

⇒ Temps de décryptage : plusieurs jours à plusieurs années.

Puissance de Calcul

La puissance de calcul disponible pour le cyberattaquant est un facteur déterminant. Les ordinateurs modernes, les réseaux de botnets, et les superordinateurs peuvent accélérer le processus de décryptage. Les attaquants utilisent souvent des clusters de GPU (Graphics Processing Units) pour effectuer des attaques par force brute à grande échelle.

- Ordinateur personnel : Puissance de calcul limitée.

⇒ Temps de décryptage : plusieurs jours à plusieurs mois.

- Réseau de botnets : Puissance de calcul distribuée.

⇒ Temps de décryptage : plusieurs heures à plusieurs jours.

- Superordinateur : Puissance de calcul massive.

⇒ Temps de décryptage : quelques minutes à quelques heures.

Techniques de Décryptage

Les cyberattaquants utilisent diverses techniques pour décrypter les mots de passe, notamment les attaques par force brute, les attaques par dictionnaire, et les attaques par rainbow tables.

- Attaque par force brute : Essai systématique de toutes les combinaisons possibles.

⇒ Temps de décryptage : dépend de la complexité du mot de passe et de la puissance de calcul.

- Attaque par dictionnaire : Utilisation de listes de mots de passe courants.

⇒ Temps de décryptage : quelques secondes à quelques minutes pour les mots de passe simples.

- Attaque par rainbow tables : Utilisation de tables précalculées de hachages.

⇒ Temps de décryptage : quelques secondes à quelques minutes pour les mots de passe simples.

Conclusion

La sécurité de votre mot de passe dépend de sa complexité, de la méthode de cryptage utilisée, de la puissance de calcul disponible pour l’attaquant, et des techniques de décryptage employées.

Pour maximiser la sécurité, il est recommandé d’utiliser des mots de passe complexes, de choisir des algorithmes de cryptage robustes, et d’activer l’authentification multifactorielle. En prenant ces précautions, vous pouvez rendre la tâche des cyberattaquants beaucoup plus difficile et protéger vos informations sensibles.